Καθημερινά πραγματοποιούνται χιλιάδες αυτοματοποιημένες επιθέσεις προς κάθε server στο internet, που στοχεύουν στην απόκτηση πρόσβασης. Η αυθεντικοποίηση χρηστών που βασίζεται αποκλειστικά σε username και password αποδεικνύεται ευάλωτη σε επιθέσεις, όπως brute-force επιθέσεις, phishing, key loggers, κ.α.

Έχοντας χρόνια εμπειρία στο managed hosting και τη διαχείριση servers, αναπόσπαστο μέρος της υπεύθυνης διαχείρισης servers αποτελεί η ασφάλεια. Στο πλαίσιο αυτό, εφαρμόζουμε για την πρόσβαση στους servers μας την πιστοποίηση δύο παραγόντων (2 Factor Authentication – 2FA) με hardware tokens.

Τα hardware tokens αποτελούν φυσικές συσκευές αυθεντικοποίησης που παράγουν μοναδικούς κωδικούς πρόσβασης. Πρόκειται για μικρές συσκευές (σαν μπρελόκ) που λειτουργούν ανεξάρτητα από κινητά τηλέφωνα ή δικτυακές συνδέσεις, προσφέροντας αξιόπιστη ασφάλεια.

Τα 2FA hardware tokens προσφέρουν την πιο αξιόπιστη προστασία κατά των σύγχρονων επιθέσεων αυθεντικοποίησης. Σε αντίθεση με άλλες μεθόδους 2FA, όπως τις εφαρμογές κινητών ή τα SMS, τα φυσικά hardware tokens παρέχουν το μέγιστο επίπεδο προστασίας που δεν μπορεί να παρακαμφθεί από σύγχρονες τεχνικές υποκλοπής.

Κατά το αρχικό setup ενός dedicated server στις υποδομές μας, φροντίζουμε να σας προμηθεύσουμε και hardware tokens τα οποία είναι ενεργοποιημένα μόνο για τον server σας. Σε περίπτωση που εσείς ή οι συνεργάτες σας διαθέτουν ήδη hardware tokens της εταιρίας μας, μπορούμε μετά από εξουσιοδότηση σας να τα ενεργοποιήσουμε και για την πρόσβαση στον νέο σας server.

Βασικές απειλές – Γιατί το password δεν είναι αρκετό

Παρά την ενημέρωση για θέματα κυβερνοασφάλειας, πολλοί διαχειριστές συστημάτων εξακολουθούν να βασίζονται αποκλειστικά σε κωδικούς πρόσβασης για την προστασία των dedicated servers τους, ακόμη και για πρόσβαση διαχειριστή! Αυτή η προσέγγιση αποτελεί σοβαρό κενό ασφαλείας στα σημερινά συστήματα hosting, που δέχονται προσπάθειες παραβίασης σε πολλά επίπεδα 24/7. Παρακάτω παρουσιάζουμε τις βασικές απειλές της αποκλειστικής χρήσης κωδικών πρόσβασης.

Brute-force και dictionary attacks

Οι επιθέσεις brute-force αποτελούν καθημερινή πραγματικότητα για κάθε εκτεθειμένο server. Οι επιτιθέμενοι δοκιμάζουν με ειδικευμένες εφαρμογές συνδυασμούς χαρακτήρων μέχρι να ανακαλύψουν τον σωστό κωδικό.

Ακόμα πιο αποτελεσματικά, είναι τα dictionary attacks, καθώς χρησιμοποιούν προκαθορισμένες λίστες με συνήθεις κωδικούς και παραλλαγές τους. Οι επιτιθέμενοι διαθέτουν εξειδικευμένα εργαλεία που δοκιμάζουν δεκάδες χιλιάδες συνδυασμούς ανά δευτερόλεπτο. Ένας φαινομενικά ισχυρός κωδικός 8 χαρακτήρων μπορεί να παραβιαστεί σε λιγότερο από μία ημέρα με τους σύγχρονους επεξεργαστές.

Φυσικά κάθε σύγχρονος server λαμβάνει όχι ένα αλλά πολλαπλά μέτρα ασφαλείας ώστε οι επιθέσεις αυτού του είδους να αποκρούονται έγκαιρα και αποδοτικά.

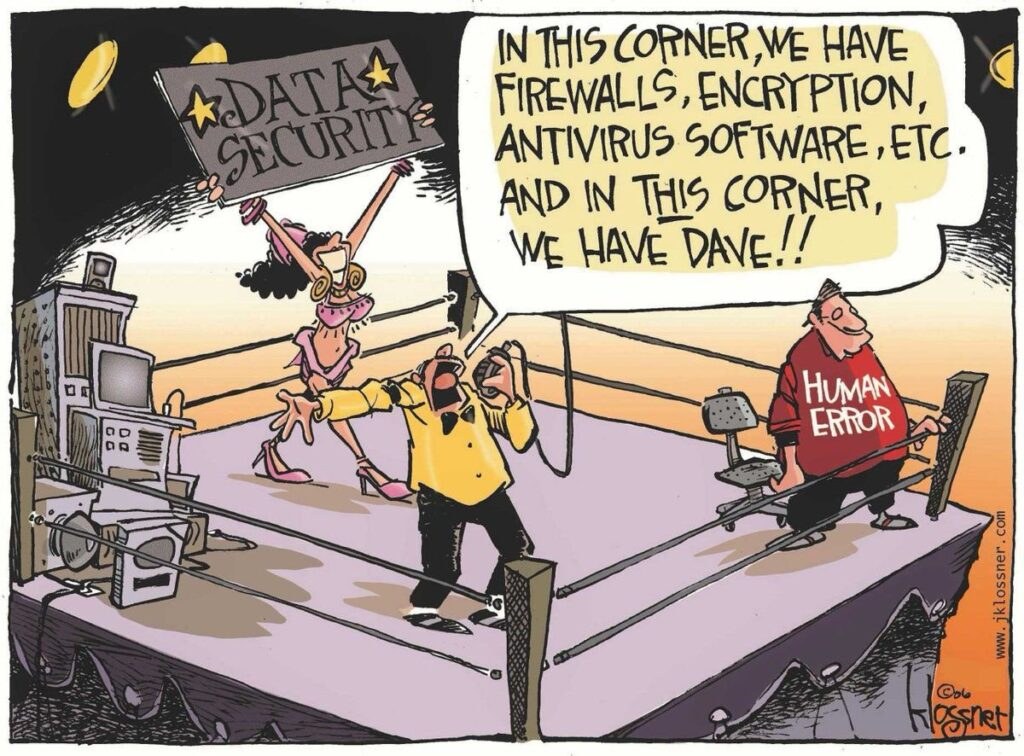

Phishing, social engineering και ανθρώπινος παράγοντας

![]()

Το phishing και το social engineering στοχεύουν στον πιο αδύναμο κρίκο της ασφάλειας – τον ανθρώπινο παράγοντα.

Οι επιτιθέμενοι επικοινωνούν με τους χρήστες με προσεκτικά σχεδιασμένα μηνύματα ή τηλεφωνικά και μιμούνται νόμιμες υπηρεσίες, προτρέποντας τους παραλήπτες να αποκαλύψουν τα διαπιστευτήριά τους (phishing) ή χρησιμοποιούν ψυχολογικές τεχνικές για να παραπλανήσουν τους χρήστες (social engineering). Οι επιτιθέμενοι π.χ. προσποιούνται αυτόματα συστήματα, τεχνικούς υποστήριξης, συναδέλφους ή διευθυντές για να αποκτήσουν πρόσβαση σε διαπιστευτήρια (πχ username/password) και ευαίσθητα συστήματα.

Σημαντικό επίσης είναι το ανθρώπινο λάθος στη διαχείριση κωδικών πρόσβασης, κυρίως λόγω ευκολίας, έλλειψης οργανωτικών μέτρων ή ενημέρωσης. Δεν έχει εξαλειφθεί εντελώς το φαινόμενο αποθήκευσης κωδικών ακόμη σε Excel, Word ή απλά αρχεία κειμένου. Αυτές οι μέθοδοι αποτελούν σοβαρό κίνδυνο, αφού ένας κακόβουλος χρήστης ή εισβολέας μπορεί εύκολα να τους αποκτήσει και να τους εκμεταλλευτεί. Τέτοιες πρακτικές αποδυναμώνουν σημαντικά την ασφάλεια και μπορεί να οδηγήσουν σε παραβιάσεις δεδομένων.

Keyloggers και υποκλοπές passwords

Τα keyloggers είναι κακόβουλες εφαρμογές που καταγράφουν κάθε πάτημα πλήκτρου στον υπολογιστή του θύματος, συμπεριλαμβανομένων των κωδικών πρόσβασης. Εγκαθίστανται μέσω κακόβουλων συνδέσμων, μολυσμένων συνημμένων ή φυσικής πρόσβασης στη συσκευή.

Ένα keylogger λειτουργεί αθόρυβα για μήνες, καταγράφοντας όλα τα δεδομένα που πληκτρολογεί το θύμα, από SFTP/SSH credentials μέχρι διαπιστευτήρια διαχείρισης email. Οι πιο πολύπλοκοι κωδικοί δεν προσφέρουν καμία προστασία, αφού καταγράφονται τη στιγμή της πληκτρολόγησης.

SSH/SFTP επιθέσεις

Το SSH αποτελεί το ντε φάκτο ασφαλές πρωτόκολλο για την απομακρυσμένη διαχείριση dedicated Linux/Unix servers. Παρά την ισχυρή κρυπτογράφηση που προσφέρει, παραμένει ευάλωτο όταν προστατεύεται μόνο με κωδικό πρόσβασης.

Αυτοματοποιημένα εργαλεία σαρώνουν συνεχώς το διαδίκτυο για ανοιχτές θύρες SSH, δοκιμάζοντας συνδυασμούς ονομάτων χρηστών και κωδικών.

Μόλις ένας εισβολέας αποκτήσει SSH πρόσβαση, μπορεί να εγκαταστήσει κακόβουλο λογισμικό, να δημιουργήσει backdoors για μελλοντική πρόσβαση, να εκτελέσει επιθέσεις προς άλλους servers και να υποκλέψει ευαίσθητα δεδομένα.

Συνεπώς, γίνεται αντιληπτό ότι η αποκλειστική χρήση username και κωδικού πρόσβασης, για μια τόσο “ευαίσθητη” υπηρεσία όπως το SSH, δεν επαρκεί, ανεξάρτητα από την πολυπλοκότητά των κωδικών πρόσβασης. Xρειάζονται πιο ισχυρές λύσεις ασφάλειας που προσφέρουν πολλαπλά επίπεδα προστασίας. Άλλωστε το κόστος μιας παραβίασης δεδομένων είναι πολλαπλάσιο του κόστους εφαρμογής προηγμένων μέτρων ασφαλείας.

Τι προσφέρει το 2FA

Η ταυτοποίηση δύο παραγόντων μετατρέπει την προστασία από το “κάτι που γνωρίζω” (“something you know”), δηλαδή τον κωδικό πρόσβασης, σε ένα διπλό σύστημα ασφαλείας που προσθέτει και το “κάτι που κατέχω” (“something you own”), δηλαδή τη φυσική συσκευή – hardware token. Στην πράξη, αυτό σημαίνει ότι ακόμη και αν ο κωδικός σας παραβιαστεί, ο εισβολέας δεν μπορεί να αποκτήσει πρόσβαση χωρίς το φυσικό token.

Να σημειωθεί εδώ πως δεν νοείται ταυτοποίηση δύο παραγόντων με δύο ξεχωριστά στοιχεία “που γνωρίζω”. Είναι απαραίτητο ο δεύτερος παράγοντας να είναι κάτι “που κατέχω”.

Προστασία των login στον server

Σημαντικό μέτρο ασφαλείας που εφαρμόζουμε σε όλους τους dedicated servers μας είναι η επιβολή 2FA για τις συνδέσεις SSH/SFTP. Η εφαρμογή του 2FA προσφέρει πρακτικά οφέλη όπως:

- Εξουδετέρωση επιθέσεων brute-force: Οι αυτοματοποιημένες επιθέσεις δεν μπορούν να παρακάμψουν την ανάγκη για έξτρα κωδικό από το φυσικό token

- Προστασία από phishing: Ο επιπλέον παράγοντας πιστοποίησης παράγει μοναδικούς κωδικούς μιας χρήσης, δεν αντιγράφεται και δεν αλλάζει

- Αχρήστευση των keyloggers: Ακόμη κι αν καταγραφεί ο κωδικός, παραμένει άχρηστος χωρίς τον έξτρα κωδικό από το token που δίνεται από ξεχωριστή συσκευή

- Ακριβή καταγραφή πρόσβασης: Γνωρίζετε με βεβαιότητα ποιος και πότε συνδέεται, καθώς υπάρχει εκτενές logging

Τα συστήματα με 2FA έχουν σχεδόν μηδενικά περιστατικά μη εξουσιοδοτημένης πρόσβασης. Αντίθετα, τα συστήματα που βασίζονται μόνο σε username και κωδικό, παραμένουν ιδιαίτερα ευάλωτα ανεξάρτητα από την πολυπλοκότητά τους.

Επιπλέον, το 2FA δημιουργεί λεπτομερή αρχεία καταγραφής για κάθε προσπάθεια σύνδεσης, παρέχοντας πλήρη ιχνηλασιμότητα κάτι σημαντικό και για τη συμμόρφωση με το GDPR.

Η περίπτωση της διαμοιρασμένης πρόσβασης

Σε περιβάλλοντα όπου πολλαπλοί χρήστες (πχ προγραμματιστές) χρειάζονται πρόσβαση στο ίδιο account, και μοιράζονται το password (κάτι που δεν προτείνεται), το 2FA προσφέρει μοναδικές δυνατότητες ελέγχου.

Κάθε μέλος της ομάδας που μοιράζεται πρόσβαση διαθέτει το δικό του φυσικό token, εξασφαλίζοντας προσωπική ευθύνη και ταυτοποίηση. Η διαχείριση πρόσβασης γίνεται ανά token, ασχέτως κωδικού (password).

Η χρήση hardware tokens επιτρέπει επίσης την άμεση αφαίρεση πρόσβασης όταν απαιτείται. Για παράδειγμα αν ένας υπάλληλος αποχωρήσει ή αν ένας εξωτερικός συνεργάτης ολοκληρώσει το έργο του, αρκεί η απενεργοποίηση του αντίστοιχου token για τη διακοπή πρόσβασης, μέχρι να οργανωθεί και να επικοινωνηθεί η αλλαγή password με τα μέλη της ομάδας.

Συνεπώς, η χρήση 2FA αποτελεί σημαντικό σύμμαχο για την ασφάλεια πρόσβασης σε σύγχρονα επιχειρηματικά περιβάλλοντα.

Υπεροχή έναντι του pubkey

Η χρήση πιστοποίησης δύο παραγόντων (2FA) για πρόσβαση SSH, θεωρείται ασφαλέστερη από τη χρήση μόνο δημοσίου/ιδιωτικού κλειδιού (pubkey authentication), καθώς το pubkey ακόμη και όταν απαιτεί password είναι και τα δύο “κάτι που γνωρίζω” και όχι “κάτι που κατέχω”. Αντίστοιχα, στην κατηγορία “κάτι που γνωρίζω” ανήκει και το passphrase.

Στην περίπτωση λοιπόν του hardware 2FA αν ένας κακόβουλος καταφέρει να αποκτήσει τον κωδικό πρόσβασης δεν θα μπορεί να συνδεθεί χωρίς τον δεύτερο παράγοντα (τη συσκευή), η οποία παράγει μοναδικούς κωδικούς. Αντίθετα, σε περίπτωση υποκλοπής του private key, αυτό μπορεί να επαναχρησιμοποιηθεί, ακόμη και αν προστατεύεται με passphrase.

2FA Hardware Tokens: Γιατί υπερέχουν

Τα hardware tokens υπερέχουν εναλλακτικών μεθόδων 2FA (όπως εφαρμογές κινητών, email, SMS), καθώς προσφέρουν εγγυήσεις όπως οι παρακάτω:

- Ανώτερη ασφάλεια: Τα tokens δεν μπορούν να αντιγραφούν ή να επηρεαστούν από malware, σε αντίθεση με τις mobile εφαρμογές που εξαρτώνται από την ασφάλεια του τηλεφώνου.

- Πλήρης αυτονομία: Λειτουργούν χωρίς δικτυακή σύνδεση ή σήμα κινητής, εξασφαλίζοντας αδιάλειπτη πρόσβαση στα συστήματα.

- Φυσική ανθεκτικότητα: Τα ειδικά κατασκευασμένα tokens αντέχουν σε φυσική φθορά, υγρασία και ακραίες συνθήκες χρήσης.

- Αποκλειστικός σκοπός: Χρησιμεύουν μόνο για ασφάλεια, μειώνοντας την επιφάνεια επίθεσης σε σύγκριση με πολυλειτουργικές συσκευές.

Πώς τα tokens βοηθούν στη συμμόρφωση με το GDPR

Σε περιβάλλοντα συμμόρφωσης με GDPR, τα hardware tokens επιτρέπουν αδιαμφισβήτητη ταυτοποίηση του χρήστη που αποκτά πρόσβαση σε προσωπικά δεδομένα.

Το GDPR απαιτεί κάθε οντότητα που διαχειρίζεται προσωπικά δεδομένα να εφαρμόζει κατάλληλα τεχνικά και οργανωτικά μέτρα προστασίας. Στον τομέα του hosting, η χρήση 2FA hardware tokens αποτελεί όχι μόνο βέλτιστη πρακτική ασφάλειας αλλά και σημαντικό μέτρο συμμόρφωσης.

Επίσης σημαντικό για τη συμμόρφωση GDPR είναι η επιπλέον καταγραφή που επιτρέπουν τα hardware 2FA tokens, καθώς για κάθε σύνδεση καταγράφεται η χρήση των συσκεύων σε ξεχωριστά αρχεία.

Ασφαλέστερο hosting στην πράξη

Η ασφάλεια των servers που φιλοξενούν web sites αποτελεί καθημερινή πραγματικότητα που απαιτεί ουσιαστικές λύσεις, όχι απλά θεωρητικές προσεγγίσεις. Στην πράξη, τα μέτρα ασφαλείας που περιλαμβάνουν μόνο κωδικούς πρόσβασης εκτίθενται συνεχώς σε επιθέσεις που γίνονται πιο εξελιγμένες κάθε μέρα.

Τα 2FA hardware tokens προσφέρουν πραγματική προστασία εκτενώς δοκιμασμένη στους servers μας. Αυτές οι συσκευές υπερέχουν των mobile apps και SMS, ενώ παράλληλα εξασφαλίζουν πλήρη συμμόρφωση με τις απαιτήσεις GDPR μέσω ακριβούς καταγραφής πρόσβασης. Η υιοθέτηση hardware tokens, έχουμε δει στην πράξη πως μειώνει δραστικά τα περιστατικά παραβίασης, ακόμα και σε πολύπλοκα περιβάλλοντα με πολλαπλούς διαχειριστές.

TL;DR

Τα 2FA hardware tokens προσφέρουν την πιο αξιόπιστη προστασία στο login κατά των σύγχρονων κυβερνοαπειλών:

- Οι παραδοσιακοί κωδικοί είναι ευάλωτοι σε brute force, phishing, keyloggers και SSH επιθέσεις που στοχεύουν servers καθημερινά

- Τα hardware tokens παρέχουν ανώτερη ασφάλεια από mobile apps και SMS, καθώς είναι αδύνατο να αντιγραφούν ή να επηρεαστούν από κακόβουλο λογισμικό

- Η χρήση hardware tokens εξασφαλίζει πλήρη συμμόρφωση με το GDPR μέσω ακριβούς καταγραφής πρόσβασης και αδιαμφισβήτητης ταυτοποίησης

- Στην περίπτωση διαμοιρασμού κωδικών, τα tokens επιτρέπουν άμεσο έλεγχο πρόσβασης και προσωπική ευθύνη κάθε χρήστη

Η υιοθέτηση 2FA hardware tokens για την προστασία του server και των website σας, αποτελεί αναγκαιότητα για κάθε επιχείρηση που διαχειρίζεται προσωπικά δεδομένα, καθώς το κόστος μιας παραβίασης ξεπερνά κατά πολύ το κόστος εφαρμογής αυτής της τεχνολογίας.